Perspectivas cibernéticas de un ex hacker, 2ª parte

Más allá de la recuperación: Explorando el problema - Parte 2 de 5

Bienvenidos a la segunda parte de la serie "Más allá de la recuperación", donde empezaré a explicar el problema que intentamos resolver.

Entender la causa

Creo que todos estamos de acuerdo en que para llegar a los resultados correctos, para encontrar la(s) solución(es) adecuada(s) a un problema, es esencial comprender plenamente el problema en sí. Y antes de que podamos hablar de aprovechar el verdadero valor de las capacidades de almacenamiento y recuperación (o, de hecho, de muchas otras tecnologías de seguridad), es esencial comprender el problema real para abordarlo de la mejor manera posible.

Una observación interesante que he hecho a lo largo de los años es que cuando pregunto a distintos profesionales de la seguridad cuál creen que es el problema más fundamental de la seguridad, responden con respuestas muy diferentes. Suelen ser todos problemas válidos, pero rara vez fundamentales. En otras palabras, describen cosas causadas por otra cosa, pero normalmente no amplían su alcance para abordar la verdadera causa. No es de extrañar, pues, que el problema de la seguridad no haga más que crecer.

Pero demos un paso atrás y observemos la industria de la seguridad en la actualidad. Como "experto del sector" me preguntan constantemente por las nuevas tendencias tecnológicas, las nuevas vulnerabilidades, las nuevas dinámicas de actuación de las bandas criminales, etc.

No encuentro nada de esto particularmente relevante. Porque no lo es.

No soy un buen "experto del sector" porque en realidad no me importa el "sector de la seguridad". Me importan las empresas que consiguen resultados. Las empresas no financian la seguridad porque les importe alguna de las cosas anteriores. Financian la seguridad para obtener un rendimiento de la inversión en términos de reducción del riesgo.

Lea nuestro blog: Puesta en marcha del marco de ciberseguridad del NIST

Gasto en seguridad frente a resultados en seguridad

Así que, con esa métrica, ¿cómo lo estamos haciendo?

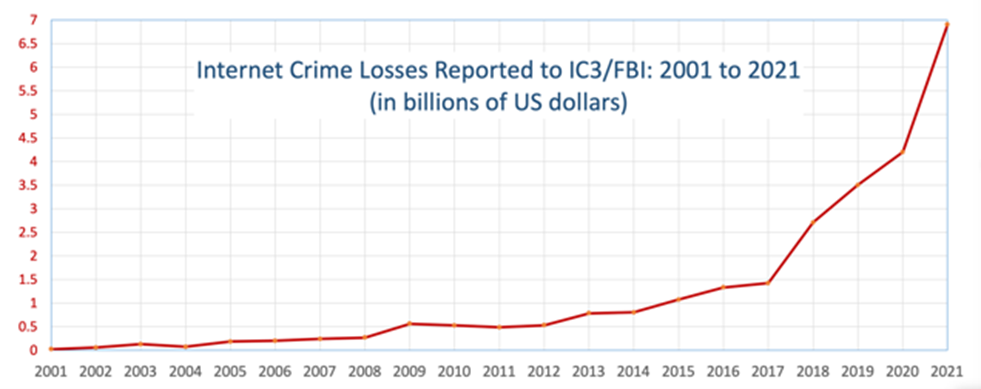

Pues bien, en las dos últimas décadas hemos asistido a un aumento continuo del gasto en seguridad de la información. Este gasto ha aumentado exponencialmente no solo en términos absolutos, sino también como porcentaje de los presupuestos de TI y generales.

La correspondiente disminución de incidentes, o riesgo explotado, ha sido... inexistente.

De hecho, ha empeorado y sigue empeorando. Lo interesante es que cada año aumenta el número de vulnerabilidades descubiertas y, debido al hecho de que no podemos solucionarlas todas, el número de vulnerabilidades que arrastramos aumenta exponencialmente.

¿Qué tiene esto de interesante? El hecho de que esa tendencia de cuántas vulnerabilidades existen en nuestras organizaciones, estén o no "gestionadas por riesgos", es aproximadamente análoga a los daños causados por las brechas cada año.

Si se piensa en ello, es claramente insostenible. Se podría argumentar que las prácticas y tecnologías de seguridad han detenido muchos ataques, pero ¿qué sentido tiene eso para la empresa si el atacante pasa a otra forma de poner en peligro la organización y el resultado final es el mismo?

Descubra cómo Virtual Storage Platform One proporciona una sólida base de datos para aplicaciones de misión crítica, incluida la mitigación de riesgos y amenazas a la seguridad.

La alarmante tendencia de las entregas de seguridad

Esta falta de éxito ha dado lugar a algunas citas célebres en torno a la seguridad de la información:

"Sólo hay dos tipos de empresas: las que han sido pirateadas y las que serán pirateadas". -Robert S Mueller III, director ejecutivo del FBI

Y el más general "no es si, sino cuándo".

Desde el punto de vista empresarial, esta tendencia está planteando interrogantes sobre la rentabilidad del gasto en seguridad de la información y los datos.

También ha provocado un cambio de mentalidad: que la recuperación, en el contexto de la resiliencia, quizás debería ser la principal prioridad. Así, a pesar del estancamiento del gasto en herramientas de seguridad, las empresas han estado invirtiendo (sabiamente, diría yo, teniendo en cuenta las circunstancias) en sus capacidades de recuperación.

Es un pensamiento lógico. Si no podemos dejar de ser golpeados, con éxito, entonces debemos centrarnos en nuestra capacidad para recuperarnos rápidamente y recuperarnos bien.

Pero para mí esto es bastante asombroso si lo piensas. Señala la rendición de los equipos de seguridad ante los ciberdelincuentes. "Hacemos lo que podemos, pero al final sabemos que la casa se va a venir abajo y tendremos que reconstruirla".

Un enfoque erróneo: Por qué no estamos haciendo bien las cosas en materia de seguridad

Pero, ¿y si hubiera otra manera? ¿Y si hubiéramos estado procediendo sin comprender plenamente el concepto de seguridad, lo que significa que nuestro planteamiento era erróneo, y que esa era la razón por la que resultaba ineficaz y proporcionaba tan poco rendimiento de la inversión?

Permítanme compartir con ustedes algunas epifanías que he tenido a lo largo de mis 25 años de carrera. Estos sencillos conceptos han dado forma a mi forma de pensar y me han permitido hacer algo que he visto conseguir a muy pocos: disminuir el riesgo de forma permanente a lo largo del tiempo, al tiempo que se reduce continuamente el gasto en seguridad y se genera un incremento neto en los resultados de la organización. Sí, una función de seguridad interna que no es un centro de costes, sino todo lo contrario.

1. La seguridad no es tarea de seguridad.

La seguridad es un poco como mantener un barco a flote. Los barcos tienen fugas todo el tiempo. Toneladas de presión de agua sobre el casco hacen que el agua encuentre la más mínima grieta, tuberías con fugas, olas que rompen en la proa, etc. todo contribuye a que entre agua. Pero no pasa nada, los barcos tienen bombas de achique para controlar estas entradas no deseadas. Es un poco como la típica función de seguridad.

Aunque si su barco pierde miles de litros de agua cada minuto debido a grietas en el casco, juntas en mal estado, tuberías con fugas y demás, entonces sus bombas de achique no van a poder salvarle y comprar más no va a ser la solución. No pasa nada, porque no es tarea de la bomba mantener el barco a flote, sino del barco. El diseño de todo el barco es tal que mantiene la entrada al mínimo, y el trabajo de la bomba de achique es sólo para manejar una cantidad manejable.

Esperar que una función de seguridad informática convencional mantenga la seguridad de su organización por sí sola es un poco como poner bombas de achique en un edificio de apartamentos, tirarlo al Atlántico y esperar que flote.

2. La gestión del riesgo por sí sola es una mala idea.

Imagina que eres un fabricante de aviones, tienes un nuevo modelo en servicio y alguien descubre que un tornillo crítico del fuselaje (sustituye al tren de aterrizaje, etc. si se prefiere) puede aflojarse en vuelo.

¿Instalaría talleres en todo el mundo y llevaría a cabo operaciones de comprobación y apriete de pernos para minimizar el riesgo de un incidente, ampliando esa operación a medida que crecieran su negocio y su flota? ¿O descubriría por qué se aflojaban esos tornillos, solucionaría el problema con un diseño mejor, lo utilizaría en la producción en adelante y reequiparía lo que ya estaba sobre el terreno para no tener que volver a ocuparse de ello?

Esta es la diferencia entre la pura Gestión de Riesgos y la Gestión de Calidad.

Nótese que cualquier similitud con hechos reales ampliamente difundidos es pura coincidencia, ya que se trata de una historia que vengo utilizando para ilustrar este punto desde hace algún tiempo. Pero si se mira a través del prisma del mundo real, se puede ver lo importante que puede ser la diferencia entre la gestión del riesgo y la gestión de la calidad.

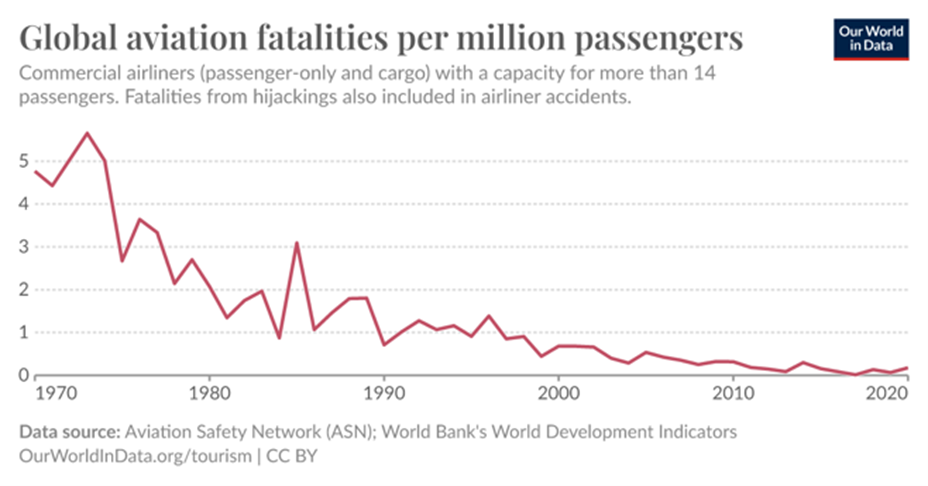

Y en ciberseguridad seguimos centrándonos casi exclusivamente en lo primero. Mientras tanto, las industrias maduras han reducido con éxito el número de incidentes que tienen con el tiempo, reduciendo también eventualmente cuánto gastan haciéndolo. A continuación, solo gestionan el riesgo residual que no puede eliminarse mediante una gestión de calidad rentable.

Ese es el único lugar en el que deberíamos gestionar los riesgos de forma convencional (pensemos en nuestra bomba de achique).

Y por eso los resultados negativos a lo largo del tiempo en las industrias maduras se parecen al gráfico de la izquierda, y los de la seguridad al de la derecha.

Ni que decir tiene que este planteamiento también tiene grandes beneficios económicos para la empresa, de los que hablaremos más adelante.

3. La seguridad es una cuestión de calidad.

Si lo anterior no le ha parecido del todo lógico, creo que lo será cuando asimile esta idea: la seguridad consiste sobre todo en explotar las vulnerabilidades (en la interpretación más laxa de la palabra). Pero, ¿qué son las vulnerabilidades sino problemas de calidad o defectos?

Defectos en el código, configuración, construcción, diseño, arquitectura, proceso, contexto, etc., que permiten que ocurra un evento imprevisto o no deseado que los actores maliciosos pueden aprovechar para comprometernos.

Una vez que nos damos cuenta de esto, vemos cómo los enfoques convencionales de gestión de la calidad que se utilizan en otras industrias pueden aplicarse para evitar que se introduzca tanto riesgo en primer lugar. Eso significa que reducimos la cantidad de vulnerabilidades que arrastramos a lo largo del tiempo, no porque gastemos cada vez más recursos en mitigarlas, sino porque abordamos las causas profundas que las estaban creando en primer lugar.

Un enfoque holístico

Para resumir los conceptos anteriores, para ser segura, todas las partes de una organización deben estar pensadas teniendo en cuenta la seguridad. Eso incluye sistemas, aplicaciones, procesos y demás, en toda la empresa. El objetivo último de la seguridad debe ser definir cómo deben hacerse todas esas cosas para hacer negocios de forma segura y tener que gestionar los riesgos lo menos posible.

Acompáñenos en nuestra próxima entrega, en la que presentaré algunos principios más que espero le hagan replantearse su forma de enfocar la seguridad, cómo puede lograrse ese cambio y cómo el almacenamiento y la recuperación pueden ser un enorme acelerador para conseguirlo.

Lea la Parte 1: Más allá de la recuperación: Más allá de la tecnología

Recursos adicionales

Greg van der Gaast empezó su carrera como hacker adolescente y agente encubierto del FBI y el Departamento de Defensa, pero ha progresado hasta convertirse en una de las voces más estratégicas y orientadas a los negocios del sector, con ideas que invitan a la reflexión y que a menudo se oponen al statu quo.

Es un conferenciante habitual sobre estrategia de seguridad, autor de Rethinking Security y What We Call Security, antiguo CISO y actual Director General de Sequoia Consulting, que ayuda a las organizaciones a solucionar problemas empresariales para que tengan menos problemas de seguridad.